از رایج ترین انواع حملات سایبری می توان به DDoS اشاره کرد. حمله دی داس ثبت شده در سال 2018 توسط GitHub، یکی از بزرگترین حملاتی بود که صورت گرفت. به گفته Wired، طی این حمله 1.35 ترابایت داده در هر ثانیه به شبکه ارسال می شد. در نتیجه این اتفاق، توقف موقت در دسترسی به سرور گیت هاب رخ داد؛ اما این شرکت توانست با کمک راهکارهایی خاص، مشکل را برطرف کند و خدمت رسانی خود را از سر بگیرد. پیش بینی ها نشان می دهند با افزایش استفاده از اینترنت اشیاء، این نوع حملات سایبری نیز گسترش پیدا خواهند کرد. پس در ادامه این مطلب برای آشنایی با راه های مقابله با DDoS، همراه ما باشید.

آشنایی با حمله دی داس (DDoS)

DDoS در واقع مخفف عبارت Distributed Denial of Service است و نوعی حمله سایبری محسوب می شود که از قدرت پردازش چندین رایانه آلوده به بدافزار، در راستای هدف قرار دادن یک سیستم واحد استفاده می کند. این حملات، سیستم های مهم و حیاتی را مورد هدف قرار می دهند تا سرویس دهی یا اتصال به شبکه را مختل کنند. به این ترتیب کاربران را از دسترسی به منابع محروم می سازند. مطالعات نشان می دهند که چنین حمله هایی می توانند در هر ساعت خسارتی بالغ بر 250،000 دلار به شرکت قربانی وارد نمایند.

نحوه عملکرد حملات DDoS

مجرمان سایبری برای حمله دی داس به شبکه ها، به سیستم هایی مانند رایانه ها و دستگاه های اینترنت اشیاء آلوده به بدافزار نیاز دارند تا بتوانند از راه دور به کنترل آن ها بپردازد. هر کدام از این دستگاه ها را بات (bot) یا زامبی (zombie) می نامند و به مجموعه این بات ها، بات نت (botnet) می گویند.

مهاجم بعد از ایجاد بات نت، دستورالعمل هایی را از راه دور برای هر بات ارسال می کند تا حمله را هدایت نماید. در این حالت، بات ها درخواست هایی را به آدرس IP هدف ارسال خواهند کرد و فشار زیادی را به سرورها و شبکه ها وارد می کنند. در نتیجه ترافیک غیرطبیعی به وجود می آورد و خدمت رسانی به کاربران عادی را مختل می سازد. از آن جایی که در حملات دی داس، بات ها یک دستگاه معمولی هستند شناسایی ترافیک ناشی از ماشین های Attacker و ماشین های نرمال دشوار خواهد بود.

هدف حمله دی داس

منابع شبکه مانند سرورهای وب تنها می توانند به تعداد مشخصی از درخواست ها به طور همزمان سرویس دهند. علاوه براین، پهنای باند نیز ظرفیت محدودی دارد. اگر تعداد درخواست ها از ظرفیت هرکدام از این زیرساخت ها فراتر رود، مشکلاتی به وجود می آیند. در واقع مهاجمان از حملات دی داس استفاده می کنند تا به هدف خود یعنی اختلالاتی که در ادامه اشاره می کنیم دست یابند.

- کاهش سرعت در پاسخ دهی به درخواست ها

- نادیده گرفته شدن برخی از درخواست های کاربران یا تمامی آن ها

- قطع کامل ارتباط کاربران با منابع وب

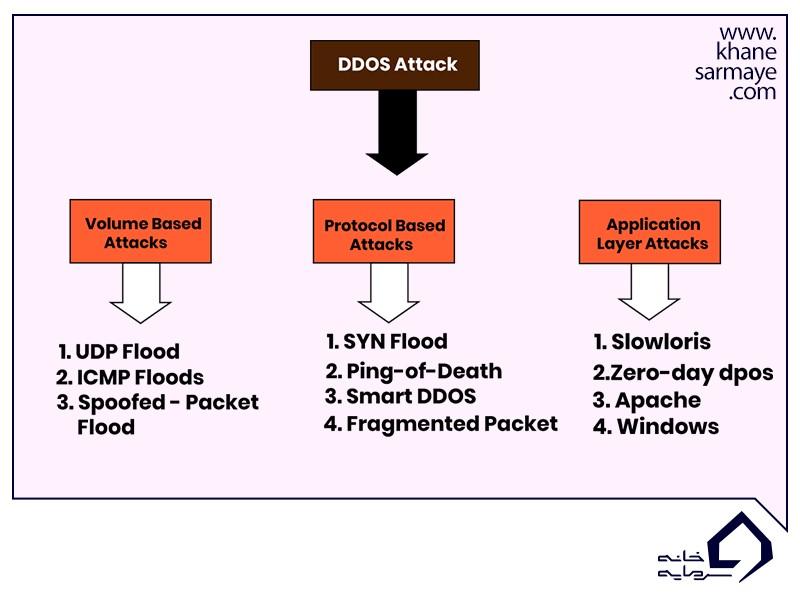

انواع حمله دی داس

هر کدام از انواع حملات DDoS ، لایه های مختلفی از شبکه را هدف قرار می دهد. برای آشنایی با اشکال مختلف دی داس ابتدا باید با 7 لایه شبکه و اهداف آن ها آشنا شوید. در مدل OSI، لایه ها به شکل زیر طبقه بندی می شوند.

- لایه هفتم یا کاربرد (Application): این لایه وظیفه دارد تا رابطه کاربری را به کاربر نرم افزارها ارائه دهد.

- لایه ششم یا نمایش (Presentation): چگونگی نمایش داده ها در قالب بومی میزبان را تعیین می کند.

- لایه پنجم یا نشست (Session): حفظ جلسه میزبان ها از راه دور، وظیفه این لایه است.

- لایه چهارم یا انتقال (Transport): تحویل انتها به انتهای میان میزبانان از اهداف لایه انتقال محسوب می شود.

- لایه سوم یا شبکه (Network): اختصاص دهی آدرس های خاص به میزبان ها از مسئولیت های این لایه است.

- لایه دوم یا پیوند داده (DataLink): بخش پیوند داده وظیفه دارد تا به ارسال اطلاعات از لایه شبکه دستگاه مبدا به همین لایه در دستگاه مقصد بپردازد.

- لایه اول یا فیزیکی (Physical): بخش سخت افزازی شبکه مربوط به نخستین لایه خواهد بود.

اکنون که شناختی کلی از لایه های شبکه به دست آوردید، قصد داریم به معرفی شکل های مختلف حمله DDoS که می توان آن ها را به سه دسته تقسیم کرد بپردازیم.

1. حملات حجمی (Volumetric Attacks)

شایع ترین حمله دی داس، حملات حجمی هستند که با ارسال حجم بالایی از داده ها، پهنای باند را به خود اختصاص می دهند. دو فرم اصلی Volumetric Attacks عبارتند از:

- سیلاب یودی پی (UDP flood): UDP مخفف عبارت User Datagram Protocol بوده و به انتقال ساده داده ها بدون به هم ریختن یکپارچگی آن ها اشاره دارد. این فرمت به دلیل نقش مهمی که در ارسال سریع اطلاعات دارد، به یکی از ابزار اصلی مهاجمان تبدیل شده است.

- سیلاب ICMP ICMP flood)): ICMP از عبارت Internet Control Message Protocol گرفته شده و به پروتکلی اشاره دارد که توسط دستگاه های شبکه که با هم در ارتباط هستند، برای تشخیص مشکلات ارتباط شبکه مورد استفاده قرار می گیرد. در حملات ICMP flood تعداد زیادی پیام ping به سرورهای قربانی انتقال خواهد یافت و ترافیک سنگینی به وجود می آید.

2. حملات لایه کاربردی (Application-Layer Attacks)

همان طور که متوجه شدید، لایه کاربردی بالاترین لایه ای است که در مدل OSI معرفی می شود و نزدیک ترین بخش به تعامل با کاربران در شبکه خواهد بود. حملات Application-Layer، عمدتا بر ترافیک مستقیم وب تمرکز دارند. حمله های لایه کاربردی به آسانی قابل تشخیص نیستند؛ زیرا در این نوع حمله ها هکرها معمولاً از تعداد کمتری ماشین، برای رسیدن به مقاصد مجرمانه خود استفاده می کنند. بنابراین می توانند سرورها را فریب دهند تا حملات را چیزی بیشتر از حجم بالای ترافیک عادی تلقی نکنند.

3. حملات پروتکل (Protocol Attacks)

از دیگر حملات دی داس می توان به حمله پروتکل اشاره کرد. در این نوع حمله ها هدف مصرف بیش از اندازه منابع سرورها و تجهیزات شبکه تلقی می شود. در این روش Attacker به صورت پی درپی پینگ های آهسته و مخربی را به سیستم ارسال می کند. درنتیجه اطلاعات زیادی بر روی حافظه بافر بارگذاری می شود و سیستم خراب خواهد شد. حمله Protocol می تواند فایروال ها را نیز مورد هدف قرار دهد. به همین علت می توان دریافت، فایروال ها که سخت افزارهایی هستند که به منظور کنترل ترافیک طراحی شده اند نیز گاها نمی توانند به تنهایی از سیستم دربرابر این نوع تهاجم ها محافظت کنند.

یکی از رایج ترین انواع حمله های پروتکلی سیل SYN (SYN Flood) نام دارد. این حمله از روش دست دهی سه مرحله ای (Tree Way Handshake) برای اتصال به TCP/IP استفاده می کند. در شرایط عادی، کلاینت بسته SYN (synchronize) را به سرورها ارسال می کند و سرور نیز با فرستادن SYN-ACK (synchronize-acknowledge) به آن پاسخ می دهد. کلاینت در ازای دریافت SYN-ACK، بسته ACK را به سرورها می فرستد؛ اما در طی سیل SYN، مرحله نهایی این برقراری ارتباط حذف خواهد شد. به طوری که سرور تنها بسته های SYN را دریافت می کند و با ارسال SYN-ACK پاسخ می دهد؛ اما هر چقدر منتظر ACK می ماند، جوابی نخواهد گرفت.

نکته: هکرها معمولا این سه نوع حمله را با هم ادغام می کنند تا بتوانند بر سیستم های دفاعی سرورها غلبه نمایند.

روش های مقابله با حمله دی داس

امروزه حملاتDDoS نه تنها تضعیف نشده اند، بلکه در حال تکامل یافتن هستند و تعداد این نوع تهاجم ها رو به افزایش است. درنتیجه بدون تشخیص زودهنگام این حملات و استفاده از سیستم های ضبط و نمایه سازی ترافیک، شناسایی DDoS قبل از توقف و تخریب وب سایت غیرممکن خواهد بود. این مسئله، به ویژه در حملات پیچیده ای که هکرها در آن ها از رویکردهای ترکیبی بهره می گیرند و چندین لایه را همزمان مورد هدف قرار می دهند مشاهده می شود؛ زیرا در این نوع تهاجم ها، ماشین مهاجم همزمان بر روی داده ها، برنامه ها و زیرساخت ها تاثیر مخرب می گذارد تا شانس موفقیت حمله را افزایش دهد.

برای مقابله با DDoS به یک استراتژی امنیتی نیاز دارید که از تمام سطوح و زیرساخت ها محافظت نماید و ویژگی های زیر را داشته باشد:

- برنامه ای از پیش طراحی شده برای مبارزه با دی داس

- دارای راه حل هایی مناسب جهت پیشگیری از بروز این نوع تهدیدها

- در برگیرنده روش های کاهش دهنده قرارگیری در معرض دی داس

1. برنامه های عدم پاسخ به درخواست های DDoS را فعال کنید.

توسعه برنامه پیشگیری از حمله دی داس، باید براساس ارزیابی کامل امنیتی انجام گیرد. برخلاف شرکت های کوچک، شرکت های بزرگ به زیرساخت های پیچیده و مشارکت چندین تیم حرفه ای نیاز دارند تا بتوانند برنامه ریزی خوبی برای مقابله با DDoS داشته باشند؛ زیرا زمانی که سیستم مورد تهاجم ماشین های مهاجم قرار می گیرد فرصتی برای تفکر درباره بهترین اقدامات مقابله ای ممکن، وجود نخواهد داشت. درنتیجه برترین واکنش ها، باید از قبل برای هر شبکه تعریف شوند تا سیستم به سرعت بتواند راهکارهای مبارزه با این نوع حملات را فعال کند.

تدوین برنامه واکنش به حملات DDoS، اولین گام در جهت تدوین استراتژی دفاعی است. اولین اقدامات شما در زمان تهاجم تعیین می کنند که این وضعیت بحرانی چگونه خاتمه خواهد یافت. اطمینان حاصل نمایید که مرکز داده شما آماده مبارزه بوده و افراد تیم از مسئولیت های خود در هنگام وقوع حملات آگاه هستند.

عناصر کلیدی موثر در مبارزه با DDoS برای هر شرکتی یکسان است و شامل موارد زیر خواهد بود:

- تهیه چک لیست: لیستی کامل از درخواست های مشکوکی که لازم است برای شناسایی تهدیدها آن ها را ارزیابی کنید تهیه نمایید. همچنین ابزارهای فیلترینگ موثر در دفاع از سیستم را فراهم کنید. از سیستم های دفاعی سخت افزاری و نرم افزاری با امنیت بالا استفاده کنید.

- تشکیل تیم مقابله با حمله دی داس: مسئولیت های هر یک از اعضای تیم را به طور کامل برای او شرح دهید تا از واکنش سازماندهی شده در هنگام حملات اطمینان یابید.

- تعیین نحوه اطلاع رسانی: اطمینان حاصل کنید که تمام اعضای تیم می دانند در صورت حمله با چه کسی تماس بگیرند و اطلاع رسانی را از کجا شروع کنند.

- تهیه لیست مخاطبین داخلی و خارجی: تمام مخاطبینی که در هنگام حملات دی داس، باید از این مسئله آگاه شوند را لیست نمایید. همچنین لازم است استراتژی های ارتباطی خود را با مشتریان، ارائه دهندگان خدمات ابری و ارائه دهندگان خدمات امنیتی تقویت کنید.

2. زیرساخت شبکه خود را ایمن کنید

کاهش تهدیدات امنیتی شبکه تنها با به کارگیری راهبردهای حفاظتی چند سطحی که شامل سیستم های پیشرفته پیشگیری از نفوذ و مدیریت تهدید ها هستند قابل دستیابی است. این راهبردها، استفاده همزمان از موارد زیر را در برمی گیرند:

- دیوار آتش یا فایروال

- VPN

- ضد اسپم

- فیلتر محتوا

- لود بالانسر

تمام موارد فوق دیواره حفاظتی مقاوم و موثری در برابر DDos ایجاد می کنند و از بروز این حملات جلوگیری به عمل می آورد؛ زیرا می توانند، ترافیک های غیرعادی را با دقت بالا شناسایی کرده و آن ها را بلاک کنند.

تجهیزات شبکه تنها می توانند به طور محدود از بروز حمله دی داس جلوگیری نمایند. در نتیجه این امکان وجود دارد که بخواهید در راستای تقویت امنیت زیرساخت ها، از خدمات خارجی نیز بهره ببرید. ما به شما به کارگیری سرویس های مبتنی بر Cloud را پیشنهاد می کنیم. استفاده از این سرویس ها در جهت تقویت امنیت، راهکاری مناسب و ارزان قیمت برای شرکت های کوچک و متوسط است.

علاوه براین، همواره باید سیستم های خود را به روز نگه دارید. چرا که سیستم های قدیمی از لحاظ امنیتی خلاء های گسترده ای دارند و حمله به آن ها ساده تر خواهد بود. با ایجاد انسجام در زیرساخت ها و نصب نسخه های جدید نرم افزارها می توانید راه ورود هکرها را سد کنید.

از آن جایی که حملات DDoS پیچیدگی های خاصی دارند، بدون استفاده از سیستم های مناسب راهی برای دفاع دربرابر آن ها، شناسایی این نوع حمله ها و ارائه واکنش درست و سریع وجود نخواهد داشت. چنین سیستم هایی با پشتیبانی از زیرساخت ها، ایمن سازی آن ها و و ایجاد برنامه های مقابله با دی داس، می توانند خطر ناشی از هر تهدید را به حداقل ممکن برسانند. به کارگیری این سیستم ها، نگرانی های مدیران و صاحبان هر کسب وکار را کاهش می دهد.

3. پایه های امنیتی را تقویت کنید

اصول ساده ایمنی را به کاربران خود آموزش دهید. راهکارهای ایمن مانند استفاده از رمزهای پیچیده که به طور منظم تغییر می کنند، روش های ضد فیشینگ و فایروال های ایمن که ترافیک خارجی را محدود می سازند می توانند تا حدودی بر ایمنی شبکه بیفزایند. البته این اقدامات به تنهایی DDoS را متوقف نمی کنند، اما به عنوان یک پایه امنیتی مهم عمل خواهند کرد. استفاده از روش های امنیتی قوی می تواند شبکه های تجاری را از خطر حفظ کند.

4. از معماری شبکه حمایت کنید

از دیگر فاکتورهای موثر در مبارزه با حمله دی داس می توان به تمرکز بر معماری شبکه و ایمن سازی آن اشاره کرد. هر کسب وکار باید به ایجاد منابع اضافی شبکه بپردازد تا در زمان حمله به یکی از سرورها بتواند از طریق سایر سرورهایی که دارد، به کنترل ترافیک بالا بپردازد. همچنین بهتر است سرورها از نظر جغرافیایی در نقاط مختلفی قرار بگیرند. زیرا این عمل می تواند هدف قرار دادن آن ها را برای مهاجمان دشوارتر سازد.

5. به علائم و نشانه های حملات DDoS توجه کنید

حمله DDoS نشانه های بازری دارد که عبارتند از:

- کند شدن شبکه

- Shutdown متناوب وب سایت

البته هیچ شبکه ای بی نقص نیست؛ اما اگر این اختلالات برای مدت طولانی باقی بمانند و شدیدتر از حد معمول بروز پیدا کنند، احتمالا شبکه هدف حملات دی داس قرار گرفته و شرکت باید اقداماتی را در جهت مقابله با این تهاجم ها آغاز نماید.

سخن پایانی

همان طور که با مطالعه این مطلب دریافتید، تشخیص و مقابله با حمله دی داس که یکی از رایج ترین انواع حملاتی است که توسط ماشین های مهاجم به انجام می رسد کار ساده ای نیست. بنابراین باید با برنامه ریزی های دقیق، استحکام پایه های امنیتی شبکه، استفاده از ابزارها و نیروهای متخصص دربرابر این نوع حملات ایستاد. امیدواریم توانسته باشیم با ارائه این مطلب شما را با DDoS و مبارزه با آن آشنا نمایید.

نظر شما درباره این مقاله چیست؟

0 نفر به این مقاله میانگین امتیاز0 دادهاند.

شما چه امتیازی میدهید؟